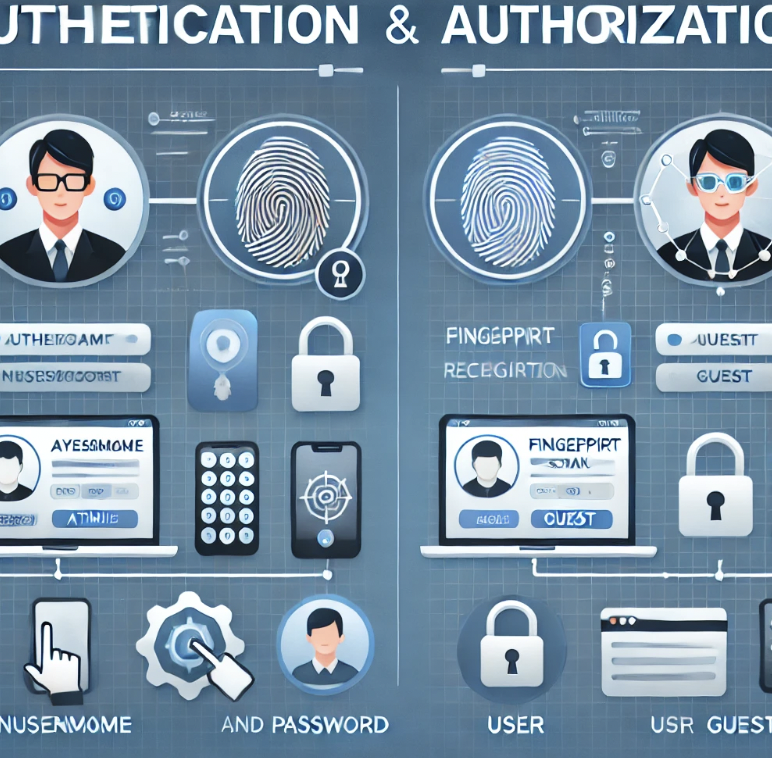

Authentication(인증)과 Authorization(권한부여, 인가)의 차이**Authentication(인증)**과 **Authorization(권한부여, 인가)**는 보안 시스템에서 사용자 접근을 관리하는 핵심 개념입니다.이 둘은 종종 혼용되지만, 각각의 역할과 기능이 다릅니다.1. Authentication(인증) – "누구인가?"🔹 정의:사용자가 누구인지 확인하는 과정사용자가 시스템에 접근하려 할 때, 신원을 확인하는 절차🔹 수행 방식:ID와 비밀번호 입력 (예: 로그인 시 사용자명과 비밀번호 입력)OTP(일회용 비밀번호), 인증 코드생체 인식 (지문, 얼굴 인식, 홍채 스캔 등)소셜 로그인 (Google, Facebook 인증 등)🔹 예시:"이 사용자는 실제 등록된 계정의 사용자인..